全2768文字

日本政府が新たな国家安全保障戦略の1つとして導入を発表した「能動的サイバー防御」。能動的サイバー防御では、攻撃を受ける前に攻撃者のサーバーなどに侵入して無害化することを可能にしている。これまでの常識を覆す戦略であるため大きな話題となった。

現在明らかにされているのは戦略(方針)であり、具体的な戦術(実装方法)は公表されていない。詳細について何点か防衛省に問い合わせたところ、「具体的な取り組みの内容については、安全保障上の必要性と現行法令との関係等を総合的に勘案しつつ、内閣官房が中心となり、政府として検討を進めているところだ」と文書で回答するのみだった。しかしながら、政府が発表した公式文書である防衛3文書には多くの「ヒント」がちりばめられている。

そこで本記事では防衛3文書や識者への取材を基に、能動的サイバー防御の戦術を推測した。

Q どのような仕組みになるのか

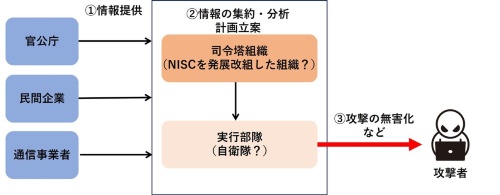

通信事業者を含む民間企業および官公庁から、攻撃者に関する脅威情報を収集。その情報を基に、内閣サイバーセキュリティセンター(NISC)を改組した組織が司令塔となり、自衛隊などの実行部隊が攻撃者への対抗措置を実施する――といった仕組みが予想される。

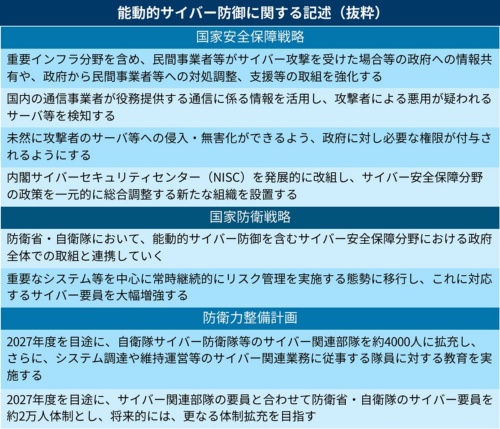

脅威情報の収集について、国家安全保障戦略では攻撃者のサーバーを検知するため「国内の通信事業者が役務提供する通信に係る情報を活用」するとしている。

また、同文書では「重要インフラ分野を含め、民間事業者等がサイバー攻撃を受けた場合等の政府への情報共有」との記述もある。通信事業者およびそれ以外の民間企業、官公庁から広く攻撃者に関する脅威情報の提供を求めることになるだろう。

これまでも官民において脅威情報は共有されている。だが能動的サイバー防御の実現には、「今までにない官民連携が必要になるだろう」(NTTの松原実穂子技術企画部門セキュリティ・アンド・トラスト室チーフ・サイバーセキュリティ・ストラテジスト)。

脅威情報を集約し分析するのは、内閣サイバーセキュリティセンター(NISC)を発展的に改組した組織になるとみられる。国家安全保障戦略ではこの組織を「サイバー安全保障分野の政策を一元的に総合調整する新たな組織」としている。

現状のNISCは企業や省庁に対し、脅威情報の提供を強制できない。インシデントが発生した組織に積極的に介入し、能動的サイバー防御に使う攻撃者の情報を収集することはできないのだ。攻撃者のサーバーに侵入するといった攻撃的な手段を実行することもできない。内閣官房組織令で規定するNISCの業務範囲は、省庁の情報システムの監視やサイバーセキュリティーに関する助言、セキュリティー関連施策の調整などにとどまるためだ。

また実行部隊には自衛隊が加わる可能性が高い。国家防衛戦略や防衛力整備計画では自衛隊のサイバー要員の増強などが言及されているためだ。防衛力整備計画では2027年度をめどに、自衛隊サイバー防衛隊などのサイバー関連部隊を約4000人に拡充するとしている。

からの記事と詳細 ( いかにして攻撃を無害化するのか、能動的サイバー防御の「戦術 ... - ITpro )

https://ift.tt/i8b7ByS

No comments:

Post a Comment